Mit Launch von Windows Server 2016 Ende September wurde der Patchday wie angekündigt für die Windows Server Edition, Windows 10 als auch für Windows 7 und 8.1 umgestellt:

Mit Launch von Windows Server 2016 Ende September wurde der Patchday wie angekündigt für die Windows Server Edition, Windows 10 als auch für Windows 7 und 8.1 umgestellt:

Zum einen wurde das Verfahren umgestellt, zum anderen auch das Intervall.

Beim Verfahren wurde von den bisherigen Einzel-Patches auf kumulative Updates umgestellt, daß heißt jedes monolithische Update enthält alle Korrekturen der letzten Monate.

Die Intervalle bieten wie bisher jeden zweiten Dienstag im Monat Security-Updates — jeden vierten Dienstag sollen davon unabhängig Quality-Updates erscheinen. Wie beschrieben enthalten alle Rollup-Pakete ebenfalls die bisherigen Updates unabhängig von der Patch-Klassifizierung.

Die erste und dritte Woche kann für out-of-band Updates genutzt werden, hier wird der jeweilige Dienstag als regulärer Slot eingeführt.

Das bedeutet, man benötigt auf einem frisch installiertem System lediglich ein aktuelles Rollup-Paket und ist damit auf dem neuesten Stand.

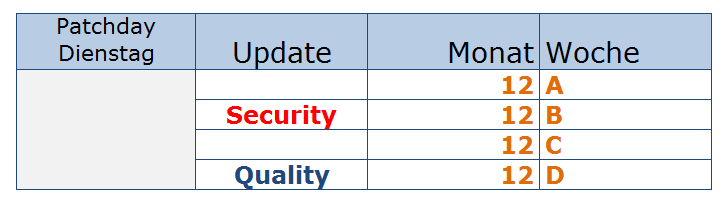

Folgende Tabelle zeigt den geänderten Rhythmus:

Wenn zukünftig von Update „12B“ gesprochen wird, ist damit der bekannte Patchday am zweiten Dienstag eines Monats gemeint, die Zahl 12 verweist auf den Monat Dezember eines Jahres.

Das Update 12D wäre ein Quality-Patch in der vierten Woche im Monat Dezember.

Das bedeutet zusammengefasst:

- Patchday Updates & Hotfixes sind zukünftig kumulativ

- Trennung von Security- und Quality-Updates

- Anpassung für Out-Of-Band-Updates (OOB)

- Einführung von 4 Slots je Monat

- Keine „private hotfixes“ mehr (Quick Fix Engineering – QFE)

Bleibt abzuwarten, ob sich das neue Verfahren mit den geänderten Modalitäten in der Praxis bewährt.

Stay tuned,

N.Own

Für Windows Updates gibt es eine Unterscheidung bei der sogenannten „Service Branch“ hinsichtlich der allgemeinen Verfügbarkeit (General Distribution Release – GDR) und einer eingeschränkten Verteilung (Limited Distribution Release – LDR).

Für Windows Updates gibt es eine Unterscheidung bei der sogenannten „Service Branch“ hinsichtlich der allgemeinen Verfügbarkeit (General Distribution Release – GDR) und einer eingeschränkten Verteilung (Limited Distribution Release – LDR). Folgende KB Artikel sollte man regelmäßig überprüfen nach aktuellen, empfohlenen Hotfixes für Windows Server Failover Cluster:

Folgende KB Artikel sollte man regelmäßig überprüfen nach aktuellen, empfohlenen Hotfixes für Windows Server Failover Cluster: