Seit geraumer Zeit gibt es verstärkt die Nachfrage nach einem Pendant für System Center Virtual Machine Manager (SCVMM) Dynamic Optimization in Umgebungen ohne VMM. Mit Windows Server 2016 wird es für die dynamische Verteilung von virtuellen Maschinen ein Boardmittel geben: Node Fairness bzw. Virtual Machine Load Balancing.

Seit geraumer Zeit gibt es verstärkt die Nachfrage nach einem Pendant für System Center Virtual Machine Manager (SCVMM) Dynamic Optimization in Umgebungen ohne VMM. Mit Windows Server 2016 wird es für die dynamische Verteilung von virtuellen Maschinen ein Boardmittel geben: Node Fairness bzw. Virtual Machine Load Balancing.

Failover Cluster Node Fairness soll den Effekt verhindern, dass nach einer Wartung oder einem Neustart eines Servers und damit einhergehender Live Migration die VMs nicht mehr paritätisch auf allen Knoten eines Clusters verteilt sind. Bei einem 4-Knoten Cluster kommt es zum Beispiel nach dem Reboot eines Knoten dazu, dass dieser keine Ressourcen mehr bereitstellt und nur noch passiv am Cluster teilnimmt – hier wäre eine gleichmäßige Verteilung der Ressourcen wünschenswert und genau darum kümmert sich Node Fairness.

Metrik

Dabei wird die RAM- und CPU-Auslastung eines Knoten berechnet. Die Parameter für ein Overcommitment fließen entsprechend in die Bewertung für den automatischen Lastenausgleich ein. Entsprechend einer Priorität des Knotens mit der höchsten Last werden die VMs auf die weiteren Knoten im Cluster verteilt, deren Auslastung geringer ist.

Auf den Mechanismus kann man über die PowerShell Einfluss nehmen: Mit „AutoBalancerMode“ bestimmt man, ob und wann das Feature zum Einsatz kommen soll und „AutoBalancerLevel“ regelt den Schwellwert in drei Stufen, ab wann ein Host anfängt VMs zu verschieben.

Den Modus kann man ebenfalls über einen GUI-Dialog namens „Balancer“ in den Eigenschaften eines Clusters konfigurieren.

Siehe: » https://blogs.msdn.microsoft.com/(…)node-fairness-in-windows-server-2016

Scale-Out

Bei dem Scale-Out eines Hyper-V Clusters können Knoten in den Verbund aufgenommen werden, die danach -automatisiert dank Node Fairness- über Live Migration ohne Downtime mit VMs betankt werden. Auch das stellt ein mögliches Szenario unter Nutzung dieses neuen Windows Server 2016 Features dar.

Eine automatische Verteilung von virtuellen Maschinen basierend auf der Auslastung der an einem Cluster teilnehmenden Hyper-V Hosts bietet im Windows Server Umfeld einen echten Mehrwert: Der Cluster wird insgesamt besser ausgelastet und die Mechanismen dazu greifen im Hintergrund ohne Benutzerinteraktion ein.

Siehe » https://blogs.technet.microsoft.com/(…)whats-new-in-failover-clustering

Credits gehen an MVP Aidan Finn, der das Feature auf Uservoice angeregt hat:

» https://windowsserver.uservoice.com/(…)vm-placement-without-system-center

Windows Server Failover Cluster Node Fairness kann ab Windows Server 2016 TP5 getestet werden.

Stay tuned,

N.Own

Für Windows Updates gibt es eine Unterscheidung bei der sogenannten „Service Branch“ hinsichtlich der allgemeinen Verfügbarkeit (General Distribution Release – GDR) und einer eingeschränkten Verteilung (Limited Distribution Release – LDR).

Für Windows Updates gibt es eine Unterscheidung bei der sogenannten „Service Branch“ hinsichtlich der allgemeinen Verfügbarkeit (General Distribution Release – GDR) und einer eingeschränkten Verteilung (Limited Distribution Release – LDR).

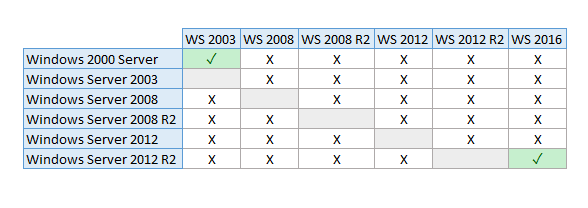

Windows Server Failover Cluster benötigen bisher ein Active Directory, da sie auf die Vorteile einer zentralen Benutzerverwaltung zurückgreifen – die Abhängigkeiten eines Clusters zu den Active Directory Domain Services (AD DS) haben sich allerdings über die letzten Versionen geändert.

Windows Server Failover Cluster benötigen bisher ein Active Directory, da sie auf die Vorteile einer zentralen Benutzerverwaltung zurückgreifen – die Abhängigkeiten eines Clusters zu den Active Directory Domain Services (AD DS) haben sich allerdings über die letzten Versionen geändert.